Welche drei dringlichen Fragen der IT-Sicherheit müssen jetzt gelöst werden?

Geopolitische Spannungen, Quanten-Hacking und sesnitive Daten in der Cloud stellen erhebliche Bedrohungen für die IT-Sicherheit dar. Werfen wir einen Blick auf die innovativen Technologien, die unternehmenskritische Netze vor den dringendsten Herausforderungen von heute schützen können.

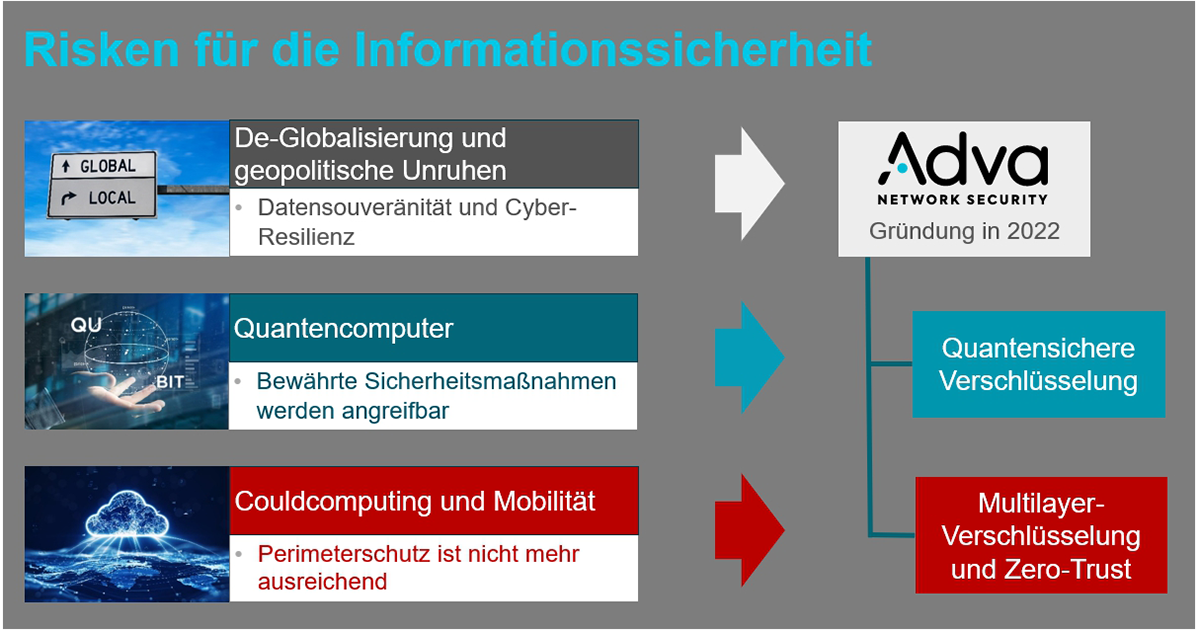

Im jährlich aktualisierten Allianz Risiko-Barometer wird das "Cyber-Risiko" als die größte Gefahr für Unternehmen an erster Stelle genannt. Und es gibt gute Gründe für die Annahme, dass sich diese Position auch in den nächsten Jahren nicht ändern wird. Geopolitische Unruhen, technische Innovationen - insbesondere Quantencomputer - und Mobilität sowie Cloudanwendungen stellen neue Anforderungen für den Schutz von Daten dar. Bisher verwendete Sicherheitsmaßnahmen reichen nicht mehr aus. Es ist höchste Zeit, die Sicherheitsarchitekturen auf diese Herausforderungen anzupassen.

De-Globalisierung und geopolitische Unruhen

Die weltweite wirtschaftliche Verflechtung war bislang eine wichtige Grundlage für die friedliche Zusammenarbeit und einen profitablen Handel. Es zeichnen sich allerdings Veränderungen ab. Es gibt ein wachsendes nationales Bedürfnis, bei strategischen Gütern von Drittländern unabhängig zu sein. Staaten streben nach strategischer Autonomie. Sie möchten robuste Versorgungsketten für unabdingbare Produkte und Dienstleistungen aufbauen. Wesentliche Kompetenzen und Technologien sollen im Inland angesiedelt werden.

Einige Länder erwägen sogar aggressive Maßnahmen zum Schutz ihrer nationalen Interessen. Die Kommunikationsnetze von kritischen Infrastrukturen, Verteidigungseinrichtungen und Anbietern grundlegender Dienste werden zum Ziel von feindlichen staatlichen Akteuren. Die Regierungen sind alarmiert und haben Netzsicherheit und digitale Souveränität zu einem vorrangigen Ziel erklärt. Mit neuen Vorschriften und Verfügungen wie beispielsweise der neuen NIS-2-Richtlinie und dem Cyber Resilience Act (CRA) wird in der EU von wichtigen Betreibern verlangt, dass sie ihr Sicherheitsniveau anheben und eine Cyber-Resilienz aufbauen, die selbst den raffiniertesten Angriffen standhält.

Diesem Trend folgend, hat ADVA Optical Networking (jetzt Adtran) sich im Jahr 2022 entschlossen, die im globalen Unternehmen verteilten Sicherheitstechnologien zu zentralisieren. Adva Network Security wurde als deutsches Unternehmen gegründet und bündelt Sicherheitskompetenz in den Bereichen Forschung und Entwicklung, Produktion und Dienstleistung. Dank kurzer Wege konnten wir die F&E-Prozesse vereinfachen und die Produktionsprozesse straffen. Darüber hinaus haben wir zusätzliche Sicherheitsmaßnahmen eingeführt, um unsere Abläufe und strategischen Einrichtungen noch besser zu schützen. Dies hat unsere Angriffsfläche deutlich verringert. Unsere enge Zusammenarbeit mit nationalen Sicherheitsbehörden ermöglicht eine umfassende Abstimmung mit führenden Sicherheitsexperten und schafft die Voraussetzungen für eine erfolgreiche Zulassung unserer Produkte und Prozesse nach umfangreicher Evaluierung durch die zuständigen staatlichen Stellen.

Adva Network Security wurde gegründet, um wesentliche Dienste mit innovativer Sicherheitstechnologie „made in Germany“ vor allen neuen Bedrohungen zu schützen.

Quantencomputer

Es wird noch einige Zeit dauern, bis Quantencomputer leistungsfähig genug sind, um die derzeitigen Algorithmen zum Schlüsselaustausch zu knacken. Heißt das, dass wir das zukünftige Aufkommen von Quantencomputern ignorieren können? Nein! Was als zukünftiges Risiko erscheinen mag, sollte aus zwei Gründen jetzt höchste Aufmerksamkeit erhalten:

- "Speicher jetzt, entschlüssele später"-Angriffe sammeln heute vertrauliche verschlüsselte Daten und speichern diese, bis eine Entschlüsselung mit einem Quantencomputer möglich sein wird

- Die Migration weit verbreiteter, quantenanfälliger Algorithmen ist ein langwieriger und mühsamer Prozess und könnte mehr Zeit in Anspruch nehmen als die Kommerzialisierung von Hochleistungs Quantencomputern benötigt

Es gibt zwei verschiedene Sicherheitstechnologien, um quantenanfällige Sicherheitsarchitekturen zu schützen:

- Quantum Key Distribution (QKD) nutzt quantenphysikalische Mechanismen, um den Austausch von Schlüsseln zu sichern

- Post-Quantum-Kryptographie (PQC) setzt komplexe mathematische Probleme zur Verschlüsselung ein. Diese sind selbst für einen Quantencomputer zu schwierig, um sie in überschaubarer Zeit zu lösen.

Keine der beiden Technologien ist jedoch ein einfacher Ersatz für quantenanfällige Protokolle. QKD erfordert eine anspruchsvolle Quanten-Technologie für die Schlüsselgenerierung und einen optischen Quantenkanal für die Übertragung der Quantenschlüssel. PQC-Algorithmen können dagegen auf bestehenden, klassischen Computern ausgeführt werden. Sie benötigen jedoch viel längere Schlüssel oder eine deutlich höhere Rechenleistung, was nicht selten die Möglichkeiten der heute eingesetzten Prozessoren und Protokolle übersteigt.

Sicherheitsarchitekturen quantensicher zu machen ist eine komplexe Aufgabe. Auf der Grundlage eines detaillierten Verständnisses der derzeit angewandten Sicherheitskomponenten müssen das Quantenrisiko bewertet und die technischen Anforderungen zur Reduzierung der Sicherheitsrisiken analysiert werden. Adva Network Security hat frühzeitig damit begonnen, die erforderlichen Kompetenzen zu entwickeln. Wir haben PQC-Algorithmen in bestehende Systeme implementiert und Produkte mit offenen Schlüsselschnittstellen für QKD erweitert. In frühen Demonstratoren wurde die Praxistauglichkeit überprüft. Und es wurden Erfahrungen bei der Implementierung gesammelt, um neue Risiken, beispielsweise durch Seitenkanalangriffe und Protokollschwächen, zu vermeiden. Heute verfügt Adva Network Security über kommerzielle Produkte und umfangreiche Expertise, um Netze im Hochsicherheitsbereich quantensicher zu machen.

Cloud-Anwendungen und Mobilität

"Never trust, always verify" ist sicherlich eine sinnvolle Strategie für Unternehmen, da immer mehr Mitarbeiter und IoT-Geräte auf Daten und Anwendungen in öffentlichen Clouds zugreifen. Die Kommunikation findet außerhalb des gesicherten Bereichs der eigenen IT-Infrastruktur statt. Mobile Nutzer und Cloud-Anwendungen stellen die Relevanz des Perimeterschutzes in Frage. Damit verlagert sich der Fokus beim Netzschutz auf Zero-Trust-Netzarchitekturen mit strenger Authentifizierung und Autorisierung auf der Grundlage von Least-Privilege-Prinzipien.

Eine Zero-Trust-Architektur legt nahe, dass die Sicherheit des Transportnetzes weniger wichtig ist, da die kritische Kommunikation auf der Anwendungsschicht durchgängig geschützt wird und somit auch über nicht-vertrauenswürdige Netze erfolgen kann. Es gibt jedoch wichtige Schutzziele, die mit Sicherheitsfunktionen auf der Anwendungsschicht nicht erreicht werden können. Für sensible Dienste gelten unter Umständen strenge Anforderungen an Verfügbarkeit, Latenz und Timing, die nur mit resilienten, Latenz-optimierten Netzen und robuster, geschützter Netzsteuerung gewährleistet werden können.

Ein sicheres und robustes Netz ist eine wesentliche Voraussetzung für betriebskritische Dienste und Hochsicherheitsanwendungen. Adva Network Security entwickelt geschützte und resiliente Lösungen für die optische Übertragung, den Netzzugang und das Hosting von virtualisierten Netzfunktionen. Die sicherheitsüberprüften Service-Mitarbeiter decken ein breites Spektrum an Dienstleistungen ab und übernehmen aus unserem NOC auch den kompletten Netzbetrieb. Unsere ConnectGuard™ Sicherheitstechnologie unterstützt Betreiber kritischer Infrastrukturen, Behörden und andere Anbieter wichtiger Dienste dabei, Zero-Trust-Architekturen quantensicher und zuverlässig zu betreiben.